我中招了 Apifox 供应链投毒攻击,附修复步骤

如果您在【2026年3月4日】至【2026年3月22日】期间使用了公网 SaaS 版 Apifox 桌面客户端,可能存在敏感信息泄露风险。Apifox 私有化版不受此次事件影响。

攻击者使用的 C2 恶意域名(apifox.it.com 等一系列域名)当时托管在 Cloudflare,存活 18 天(2026年3月4日 至 2026年3月22日)。目前该域名已无法访问,没有持续发生恶意行为,我们当前无法复现现场。但是根据部分用户反馈和专业人员分析,被篡改的恶意脚本具有概率性触发的特征,触发时可能会读取用户本地设备上的高敏感文件(如 ~/.ssh/、~/.zsh_history、~/.bash_history、~/.git-credentials 等)。

运维前两天在群里问有没有开发使用 apifox,而我就是其中一个,直接立马升级到最新版,但是回到家里之后还是检查了一下自己的电脑,我的印象中这个时间段我是用过的所以进行了下面的步骤复现。

1、 windows power shell 下执行:

Select-String -Path "$env:APPDATA\apifox\Local Storage\leveldb\*" -Pattern "rl_mc","rl_headers" -List | Select-Object Path

2、mac 执行:

grep -arlE "rl_mc|rl_headers" ~/Library/Application\ Support/apifox/Local\ Storage/leveldb

如果有输出路径那么你应该中招了,那么你需要赶紧进行修复更新可能泄露的资源。

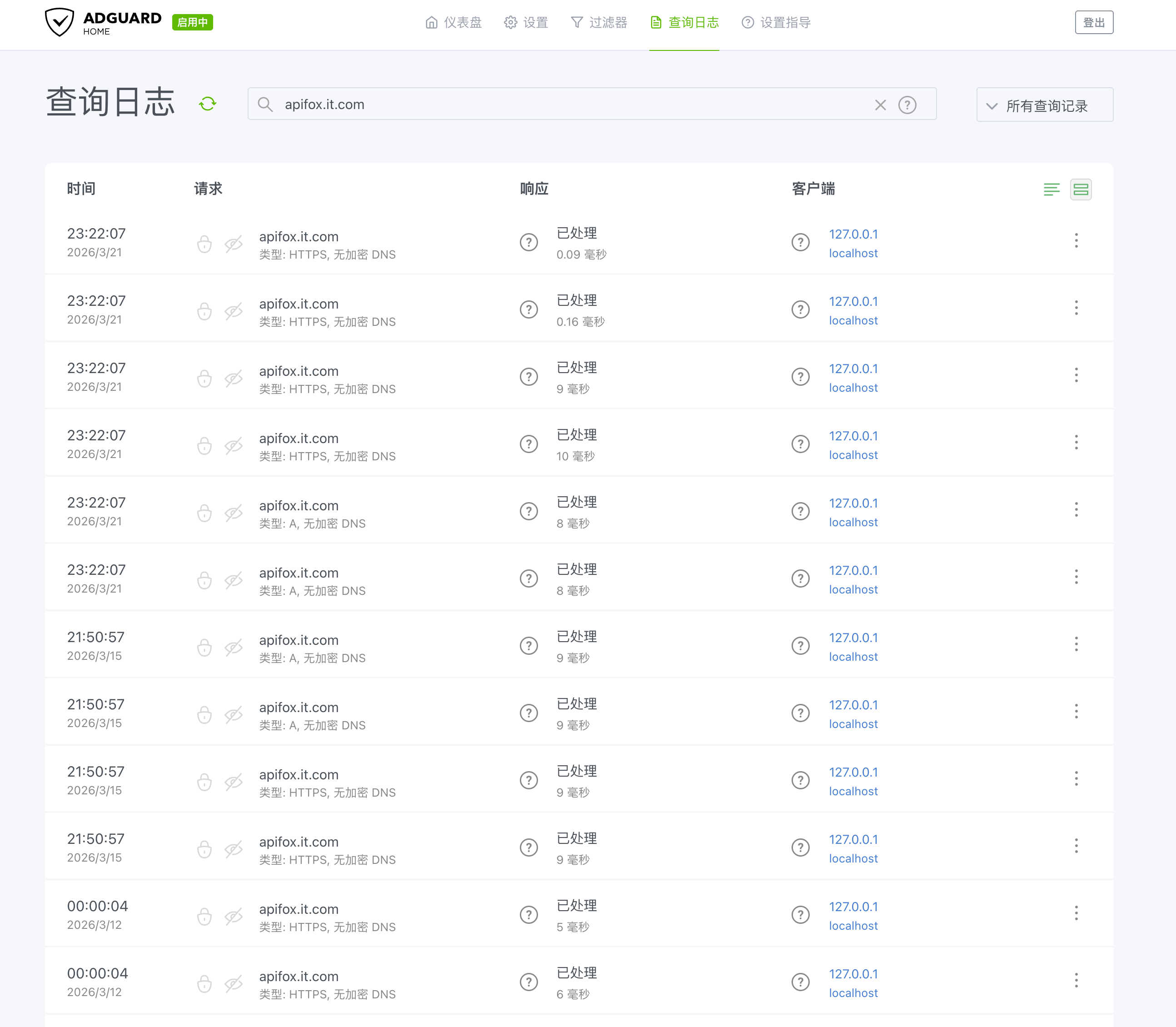

我的 mac 中招了,windows 电脑没中招,我最开始初步是使用家里的 AdguardHome 查询是否有恶意的域名请求过。

恶意投毒后的域名如下:要不说牛逼呢,都是伪造得有模有样的

apifox.it.com

cdn.openroute.dev

upgrade.feishu.it.com

system.toshinkyo.or.jp

panel.feishu.it.com

d.feishu.it.com

api.feishu.it.com

ns.feishu.it.com

ns.openroute.dev查看所有记录最早一条访问日志就是 2026/3/8,截止到 21 号就再也没请求过了。我就知道一定中招了。

修复

- 立即升级: 请尽快将 Apifox 客户端升级至官方最新版本。

- 重置凭证: 若您在上述风险时间段内使用过受影响版本,请务必联系您的团队,全面排查并重置在设备里 ~/.ssh/、~/.zsh_history、~/.bash_history、~/.git-credentials等处存储过的敏感凭证(包括但不限于 Git 密钥、鉴权密钥、数据库密码、云服务 Access Key 及环境变量等)。

- 阻断恶意域名:apifox.it.com ,可以在 host 文件里增加配置:127.0.0.1 apifox.it.com

轮换所有密钥信息,包括去删除 gitee、github、服务器、k8s、apiKey 等等信息,可能会存在遗漏的情况,建议大家一定要把自己最重要的进行率先更改掉。

这一点告诉我们有时候服务器密钥认证安全是安全,像这种投毒偷取了密钥影响范围还真蛮大的,如果只是纯内网系统就还好,这也是为啥现在内外网隔离的原因,即便密钥泄露也没有渠道进行攻击内网行为。

如果你想简单方便,网上有个开源项目可以一键排查并处理,仅支持 mac 和 linux,windows 的话可以参考步骤进行手动修复。

https://github.com/myxiaoao/apifox-incident-fix

只需要按照下面的步骤进行处理,可以--try-run 先查看结果。

curl -fsSL https://raw.githubusercontent.com/myxiaoao/apifox-incident-fix/master/dist/fix.sh -o fix.sh

chmod +x fix.sh

./fix.sh执行完日志,然后去各大平台删除旧密钥凭证,重置 apiKey等等。我是先卸载了 apifox 再进行脚本执行所以提示未发现恶意脚本。

[i] 系统扫描

[!] 警告:即将修改你的系统(轮换密钥、清理历史记录等)

[i] 建议先用 --dry-run 预览变更。

[i] [0] 取证确认 & Hosts 屏蔽

[i] 检查 Apifox LevelDB 是否存在恶意标记(_rl_headers、_rl_mc、common.accessToken、af_uuid 等)...

[i] 未在 LevelDB 中发现已知恶意标记(但不代表安全,建议继续执行)

[i] 部分恶意域名尚未屏蔽,正在添加剩余域名:

[!] 已跳过

[i] [2] 轮换 SSH 密钥

[i] 扫描 ~/.ssh/ 中的 SSH 密钥...

[✓] 已备份: id_ed25519

[✓] 已生成新密钥: id_ed25519

[i] 新公钥(请添加到对应平台):

[✓] 已备份: id_rsa

[✓] 已生成新密钥: id_rsa

[i] 新公钥(请添加到对应平台):

[✓] 已备份: yes

[✓] 已生成新密钥: yes

[i] 新公钥(请添加到对应平台):

[手动] Update public keys on GitHub / GitLab / other platforms for the rotated keys above

[i] [3] 清理 Shell History

[i] 清理 Shell History 中的敏感信息...

[✓] .zsh_history 已清理 (5073 → 5054 行), 备份在 /Users/lcry/.zsh_history.backup

[✓] .bash_history 已清理 (19 → 19 行), 备份在 /Users/lcry/.bash_history.backup

[手动] Rotate any tokens/secrets that appeared in your shell history (ngrok, API keys, etc.)

[i] [6] 轮换 Docker 凭证

[i] 发现 Docker Registry:

https://index.docker.io/v1/

[✓] 已登出所有 Docker Registry

[手动] 请修改以上 Registry 的密码,然后执行: docker login <registry>

[i] [7] 检查 macOS 钥匙串

[i] 搜索钥匙串中与 apifox 相关的条目...

[i] 钥匙串中未找到 apifox 相关条目

[手动] 请打开钥匙串访问.app 手动检查 GitHub/GitLab/Docker/数据库相关条目

[i] [8] 扫描敏感文件

[i] 扫描敏感文件(.env、.key、.pem、凭证文件)...

[i] 未找到 .env / .key / .pem 文件

[i] 检查可能已被窃取的其他敏感文件:

[!] .zshrc → /Users/lcry/.zshrc

/Users/lcry/.zshrc

[i] [9] 审计异常活动

[手动] 检查 GitHub 安全日志: https://github.com/settings/security-log

[手动] 检查 git 仓库自以下日期起的异常提交: 2026-03-04

[i] git log --since="2026-03-04" --oneline

[手动] 检查服务器登录日志,排查异常 SSH 登录(如 /var/log/auth.log、last、lastlog)

[手动] 检查网络/防火墙日志,排查是否有到以下恶意域名的连接记录

[i] 已知恶意域名(建议通过防火墙/DNS 层面阻断):

[i] - apifox.it.com

[i] - cdn.openroute.dev

[i] - upgrade.feishu.it.com

[i] - system.toshinkyo.or.jp

[i] - panel.feishu.it.com

[i] - d.feishu.it.com

[i] - api.feishu.it.com

[i] - ns.feishu.it.com

[i] - ns.openroute.dev

[✓] 脚本执行完成参考链接

商业转载请联系作者获得授权,非商业转载请注明本文出处及文章链接